Les hackers russes vivent-ils dans une bulle ? Pendant que la Russie s’enfonce dans le totalitarisme et mobilise sa population dans une invasion chaotique, les pirates, eux, s’amusent à se faire tatouer des logos. Le défi avait été lancé sur un célèbre forum de hackers russes, où la politique n’a plus trop sa place.

Pourtant, dès le début de l’invasion en février dernier, certains ont tenté de se positionner. Conti, l’un des plus célèbres collectifs, avait annoncé sur son site qu’il soutenait l’attaque du gouvernement russe. Moins de 24h plus tard, le groupe avait retiré son message, se déclarant finalement neutre, mais c’était déjà trop tard. Un chercheur en cyber ukrainien — les rumeurs veulent qu’il soit aussi membre de Conti — diffuse le code source du malware utilisé par le collectif, offrant la possibilité aux entreprises de cybersécurité de bloquer le logiciel malveillant.

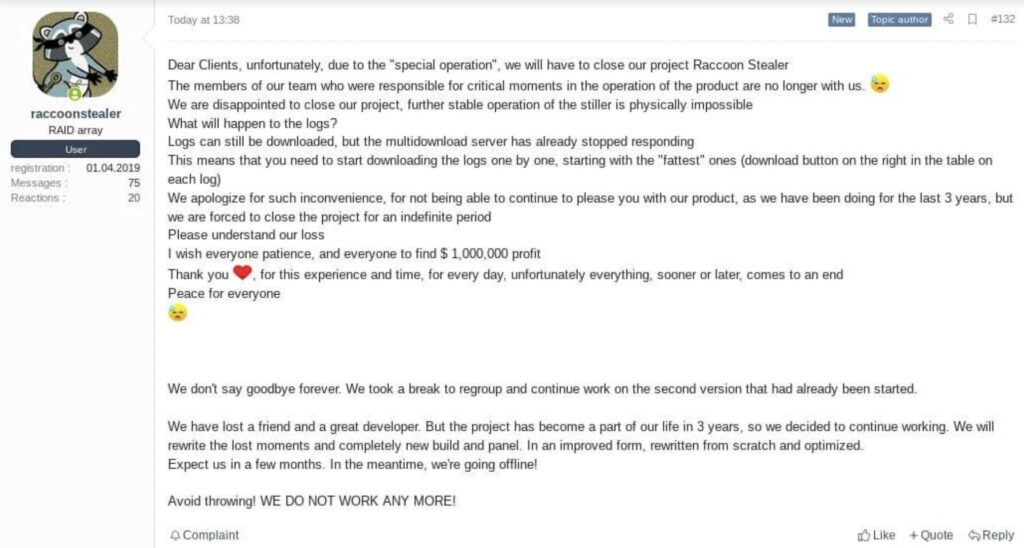

Autre fait marquant — et décourageant pour la communauté — la mort d’un développeur sur le front. En mars, le groupe de criminel Raccoon Stealer, à l’origine d’un logiciel de vol de mot de passe, cesse ses activités et en explique les raisons sur un forum russophone :

« Chers clients, malheureusement, en raison de l’opération spéciale, nous allons devoir fermer notre projet Raccoon Stealer. Les membres de notre équipe qui sont responsables des moments critiques dans le fonctionnement du produit ne sont plus avec nous. Nous sommes déçus de devoir fermer notre projet, la poursuite du fonctionnement est physiquement impossible. »

Des hackers publiquement connus

Depuis, un quasi-silence. Il y a bien eu des ralliements de quelques membres de Conti à la fédération russe. Les chercheurs de Google avaient repéré leurs actions au début du mois de septembre et avaient tout de suite reconnu le modus operandi de ces hackers. Killnet, groupe d’hacktivistes russes plus bruyant qu’efficace, s’était vanté également cet été sur Telegram de l’arrivée de pirates provenant de Conti dans leur équipe.

Mais ces quelques coups de pouce sont minimes pour parler d’un soutien du milieu criminel des hackers russes. Parmi les plus connus, Evil Corp, Revil, Darkside n’ont prononcé aucune déclaration appuyant la fuite en avant du Kremlin. Le très prolifique Lockbit, nouvelle star de la communauté, a tiré les leçons de l’accident Conti et s’est positionné comme neutre dans ce conflit en mars dernier. « Nous ne sommes intéressés que par l’argent » pouvait-on lire sur leur site, caché dans le darknet.

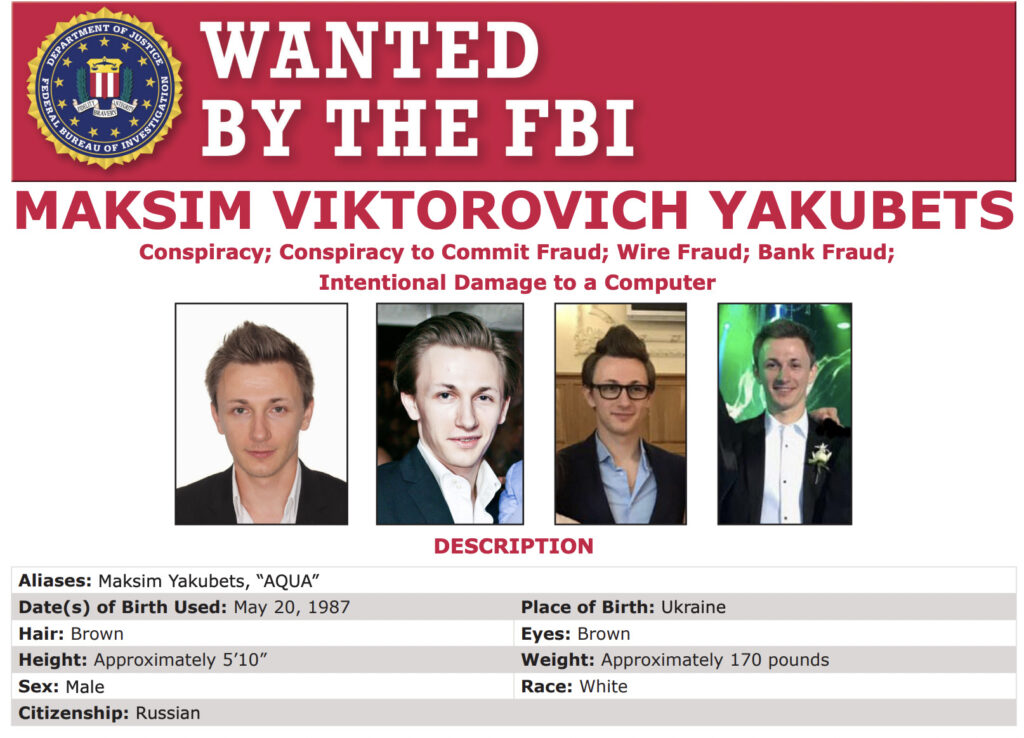

Ces hackers ne sont pourtant pas des entités invisibles aux yeux du Kremlin. Maksim Yakubets, le chef du groupe Evilcorp, l’un des visages les plus connus — et officiellement identifié — est marié à la fille d’un cadre du KGB. On imagine mal que les discussions avec beau-papa le dimanche midi ne se dirigent jamais vers le champ politique.

Une communauté criminelle cosmopolite

Les membres de Revil sont aussi connus publiquement, de Washington à Moscou. En début d’année, le Kremlin avait étrangement fait une fleur à La Maison-Blanche en annonçant l’arrestation de plusieurs hackers du collectif ainsi que la saisie de leur bien. Les experts en cyber avaient finalement conclu que les personnes détenues étaient des seconds couteaux et non les leaders du groupe. Selon les derniers rapports, Revil serait déjà de retour dans le milieu des ransomware.

Si ces groupes sont capables d’attaquer Apple, bloquer un oléoduc aux États-Unis ou un hôpital en France, pourquoi ne le font-ils pas pour le compte du Kremlin ?

« Les collectifs de hackers sont des groupes russophones, mais pas forcément russes. On a vu l’exemple avec Conti, les membres peuvent être issus de tous les pays de l’ex-URSS. Dès lors, les velléités politiques sont mises de côté », nous explique John Shier, expert en cyber sécurité chez Sophos. « S’impliquer pour le compte d’un État prend une tout autre dimension. Ces groupes sont d’abord intéressés par l’argent, ils préfèrent éviter les problèmes diplomatiques, surtout dans la situation actuelle », ajoute-t-il.

Doit-on imaginer que ces groupes ne s’attacheront jamais à la cause de Poutine ? « Nous ne savons pas tous encore sur les cyberattaques », affirme Bogdan Botezatu, directeur des recherches sur les menaces pour BitDefender. Le groupe fournit une aide logicielle en cyberdéfense gratuitement à l’Ukraine depuis le début de l’invasion. « L’activité ne baisse pas, mais elle est surtout silencieuse désormais. On pense que tout se joue dans le cyberespionnage en ce moment. »

Une nouvelle incertitude entoure ce milieu avec la récente mobilisation. Si les hackers seront probablement préservés, notamment pour les plus puissants, il n’est pas exclu que d’autres membres de l’écosystème soient envoyés, comme les développeurs des malwares. Il est possible que certains aient fui la Russie, sentant que la situation tourne au chaos dans le pays. Cela ne les empêchera de continuer leurs attaques en télétravail, loin des tumultes du Kremlin.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Marre des réseaux sociaux ? Rejoignez la communauté Numerama sur WhatsApp !