C’est une décision qui assurément enquiquinera une partie de sa communauté, mais qui apparaît indispensable au regard de l’histoire récente de LastPass. À compter de janvier 2024, tout le monde devra utiliser un mot de passe maître ayant au minimum 12 caractères. C’est ce qu’a annoncé le compte officiel du gestionnaire de mots de passe sur X (ex-Twitter), le 3 janvier.

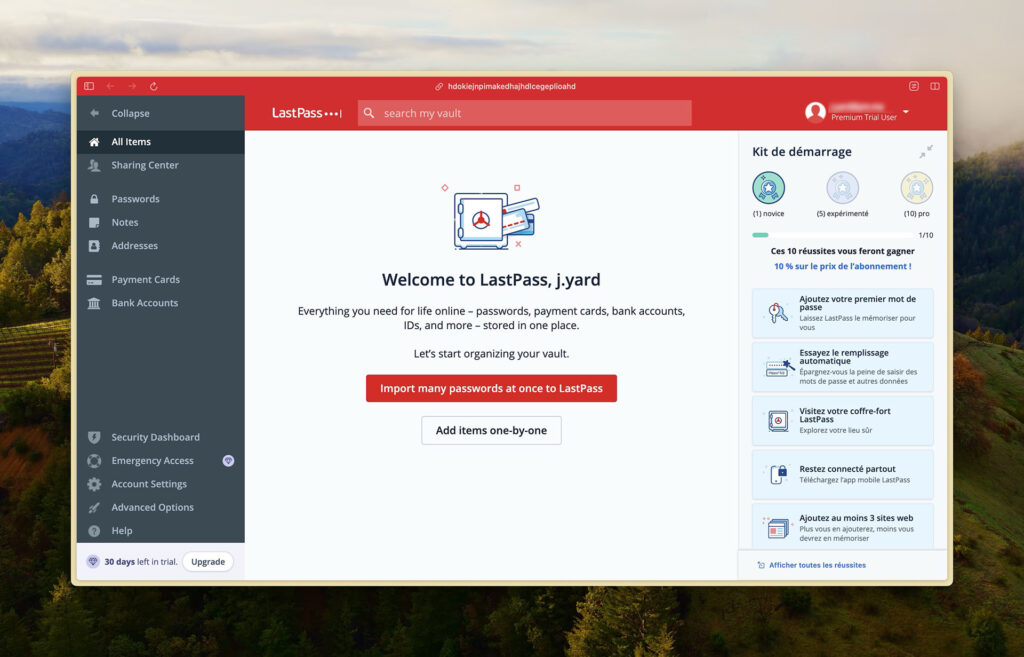

Le mot de passe maître désigne le code secret nécessaire pour déverrouiller le coffre-fort du gestionnaire, celui dans lequel sont stockés tous les autres précieux sésames (par exemple, les combinaisons pour se connecter à Google, Facebook, son mail, sa banque, etc.). Ce code est en conséquence extrêmement sensible et ne doit en aucun cas être partagé.

En effet, le mot de passe maître ouvre tout. Dans ces conditions, le conseil qui est systématiquement martelé est d’en choisir un unique, mais aussi assez solide pour que l’on ne puisse pas le deviner ou le craquer par des moyens techniques. Il doit aussi éviter d’être réutilisé ailleurs, pour éviter qu’un piratage permette de trouver ce code dans la nature, sans protection.

Depuis plusieurs années, LastPass pousse les internautes à utiliser un mot de passe maître d’au moins 12 caractères. C’est même le calibrage par défaut depuis 2018. Mais, admet le gestionnaire de mots de passe, il y avait toujours la possibilité d’opter pour un paramétrage moins exigeant. En clair, de choisir un code avec moins de caractères.

Les internautes dont le code personnel n’a pas le bon nombre de symboles ont donc l’obligation de le mettre à jour. Un passage inévitablement pénible, qui nécessitera de faire un nouvel effort de mémorisation, tout en prenant le pli de taper, à chaque fois que nécessaire, non pas l’ancien sésame, mais le nouveau pour déverrouiller le coffre-fort de LastPass.

Rehausser le niveau de sécurité

Cet agrandissement imposé à une partie des internautes se place dans le sillage d’autres mesures prises par LastPass pour augmenter le niveau de sécurité général du gestionnaire. Par exemple, l’entreprise mentionne ses encouragements pour une complexité des caractères plus grande, et l’augmentation des itérations de PBKDF2 (acronyme de Password-Based Key Derivation Function 2).

Cette dernière notion technique désigne un procédé de sécurisation des mots de passe, en les transformant en clés cryptographiques complexes et robustes. Elle est une fonction de dérivation de clé à partir d’un mot de passe utilisant une primitive cryptographique avec un nombre d’itérations important afin de ralentir les attaques par recherche exhaustive, rappelle l’Anssi.

Autre mesure de sécurité que LastPass inclut, l’authentification à deux facteurs (2FA). Cela impose le renseignement d’un deuxième code de sécurité, une fois inscrit le mot de passe maître au moment de l’ouverture du gestionnaire. Ce code peut être envoyé par SMS, généré par une application mobile ou bien être validé par le biais de la biométrie (empreinte digitale).

À compter de février, LastPass a aussi l’intention de comparer les mots de passe maîtres anciens ou nouveaux avec une base d’informations d’identification connues. Si le mot de passe est détecté dans une brèche antérieure, une fenêtre contextuelle d’avertissement alertera l’internaute que le mot de passe maître a déjà été exposé sur le web, pour une raison ou pour une autre.

Ce travail de correspondance vise, selon l’entreprise, à informer l’internaute. Cela ne veut pas dire que son coffre-fort est forcément compromis, mais que le sésame qu’il a choisi pour le verrouiller a par hasard les mêmes caractéristiques qu’un code qui a fuité. Dans ce cas, il lui sera conseillé d’en utiliser un autre, qui ne souffre pas de cette malheureuse coïncidence.

Des mesures prises après des défaillances

Les mesures prises par LastPass font suite à des incidents de sécurité notables qui sont survenus en 2022, avec une fuite de données personnelles, mais aussi des copies concernant des sauvegardes des données du coffre-fort. Des données qui ne sont toutefois pas lisibles en clair, puisqu’elles sont chiffrées. Qui plus est, le mot de passe maître n’est jamais conservé par LastPass.

Il existe un risque que certaines sauvegardes chiffrées finissent par être décryptées en testant des combinaisons jusqu’à tomber sur le bon mot de passe maître. Une menace a priori plus élevée si ces sésames ont un nombre un peu trop insuffisant de caractères pour résister longtemps à certains types d’attaques. La longueur et la complexité sont là pour compliquer la tâche des assaillants.

D’où la décision de LastPass d’imposer un seuil minimal. Reste que cela protégera les coffres actuels. Cependant, cela ne changera rien pour les éléments chiffrés déjà fuité. Ceux-là ne pourront pas bénéficier du nouveau seuil exigé par LastPass. Pour les internautes ayant été laxistes initialement, et concernés par cet incident, c’est peut-être une bombe à retardement.

Le comparateur des gestionnaires de mots de passe du moment est à lire dans le hub sur la sécurité numérique de Numerama.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Marre des réseaux sociaux ? Rejoignez la communauté Numerama sur WhatsApp !