Comme le fil de la pelote sur lequel on tire et qui la dévide, les informations successives communiquées par Edward Snowden à la presse offrent une occasion unique de détricoter le canevas masquant toute l'étendue du programme de surveillance mis en œuvre par la NSA, sous l'égide du gouvernement américain. Vous pensiez que PRISM est le seul projet mis en œuvre par le renseignement ? Détrompez-vous.

Cascade de programmes

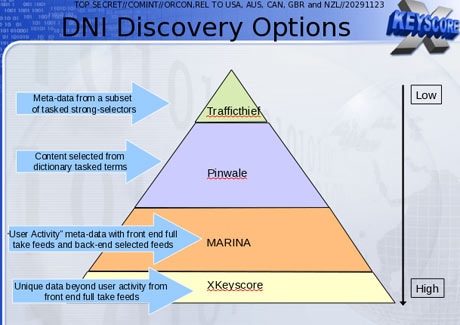

Il en existe beaucoup d'autres. Mi-juin, le Washington Post avait évoqué MAINWAY (métadonnées téléphoniques), MARINA (métadonnées en ligne) et NUCLEON (contenu des appels téléphoniques). Dans le même temps, le militant Christopher Soghoian de son côté a découvert l'existence d'autres noms de code, plus ou moins évocateurs, dont TRAFFICTHIEF, WEBCANDID, INTELINK et ASSOCIATION.

Dernièrement, c'est XKEYSCORE qui a été découvert. Le Guardian a obtenu de nouvelles informations classées top secret sur ce programme, qui permet de suivre la quasi-totalité des activités en ligne d'un internaute. Datée de 2008, la présentation du XKEYSCORE a été édulcorée de 4 pages sur 32 car elles évoquaient des missions en cours de la NSA. Mais leur absence n'affecte pas la compréhension du XKEYSCORE.

Des "justifications"

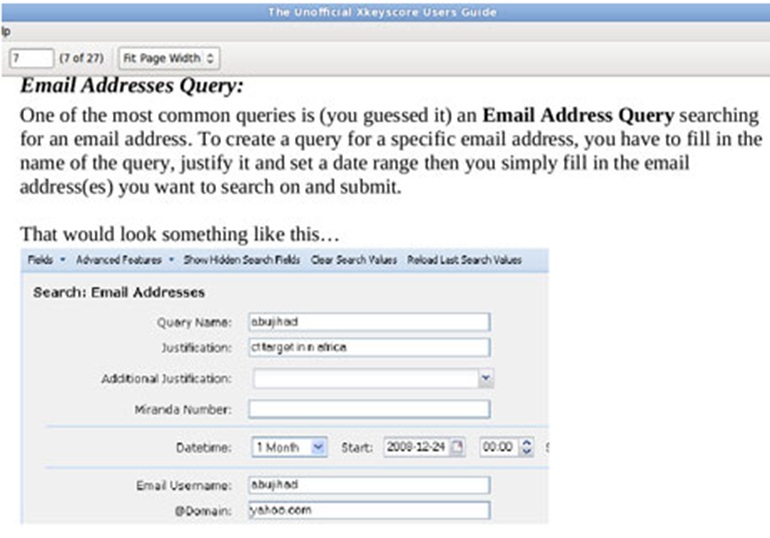

L'outil, très puissant, est visiblement utilisé sans un fort encadrement hiérarchique. Est-ce à dire que les agents de la NSA habilités à l'utiliser sont en roue libre ? En tout cas, l'une des captures montrant le formulaire pour rechercher des e-mails montre la présence de deux champs (justification, justification supplémentaire) qui laissent à penser qu'ils sont là pour arrondir les angles. Au cas où ?

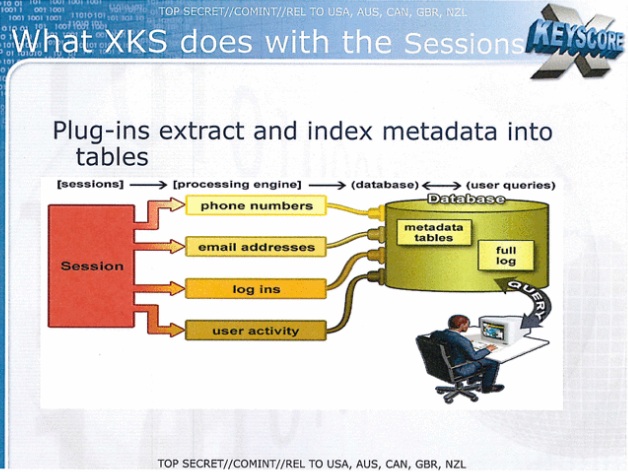

XKEYSCORE ne se limite pas à la recherche d'adresses sur le web. L'outil est également en mesure de fouiller dans les courriers, en fonction des mots-clés choisis et des contacts du mail (direct, en copie, en copie cachée). Et les métadonnées ? Si XKEYSCORE ne les récolte pas, un autre programme de la NSA s'en chargera bien volontiers.

La NSA et le HTTP

XKEYSCORE est aussi très efficace avec Facebook. L'analyste n'a qu'à renseigner un nom d'utilisateur et une période donnée pour obtenir toutes les conversations tenues par la cible. Et parce que l'activité HTTP est le protocole de communication au centre du web et qu'il n'est pas sécurisé, la NSA est en mesure d'accéder à "quasiment toute l'activité en ligne d'un utilisateur lambda".

Les informations de la présentation datant de 2008, elles ne peuvent pas être en mesure de savoir que les principaux services en ligne se sont convertis à la connexion sécurisée (HTTPS). L'accès à Facebook, Gmail, Yahoo ou Twitter se fait désormais dans une relative sécurisation. Sans parler des logiciels comme HTTPS Everywhere qui activent le HTTPS dès que possible. Mais qui peut croire que cela affecte la NSA ?

La souplesse de l'outil

XKEYSCORE offre encore d'autres possibilités. Il est par exemple possible, à partir d'une seule adresse IP, de chercher toutes les activités numériques en lien avec cette donnée. L'outil peut également renseigner sur ceux qui ont fréquenté un site en particulier, en produisant une liste de toutes les adresses IP. Autrement dit, l'historique et l'activité d'un individu n'échappent pas à l'agence américaine.

Le système est également en mesure d'affiner une recherche en fonction de différents critères. Les slides évoquent par exemple une requête. Il est par exemple possible de cibler quelqu'un situé au Pakistan et parlant allemand ou de repérer quelqu'un utilisant Google Maps pour visionner des emplacements pouvant être la cible d'un attentat.

La NSA défend XKEYSCORE

Bien entendu, l'agence américaine a pris la défense de son outil. Dans un communiqué, elle déclare que "les allégations selon lesquelles l'accès des analaystes aux données de la NSA serait hors de contrôle et trop vaste sont simplement fausses. L'accès à XKEYSCORE, ainsi qu'à tous les outils d'analyse de la NSA, est limité aux seuls personnels qui en ont la nécessité pour remplir leurs missions".

Pour sa défense, elle reprend une information du slide top secret, désormais public, pour justifier ce travail. Ainsi en 2008, 300 personnes suspectées de terrorisme (la NSA évoque directement 300 terroristes, ndlr) ont été interpellées par l'action du XKEYSCORE et / ou d'un autre programme de surveillance. Et de rappeler que le stockage des données n'est pas infini.

Les métadonnées seraient stockées jusqu'à trente jours, selon le Guardian. Les données elles-mêmes ne seraient conservées que trois à cinq jours. En revanche, certains sites ont une telle quantité de données qu'ils obligent la NSA à les conserver 24 heures à peine. Toutes les informations intéressantes sont par contre soigneusement mises de côté.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Marre des réseaux sociaux ? Rejoignez la communauté Numerama sur WhatsApp !