Oui, vous avez bien lu ce titre. Le Vatican avait annoncé la commercialisation il y a quelques jours d’un chapelet connecté. Il a appris à ses dépends que la sécurité était importante, même pour ce type d’objets, à priori innocents. Des chercheurs en cybersécurité y ont en effet trouvé une faille de sécurité, depuis résolue.

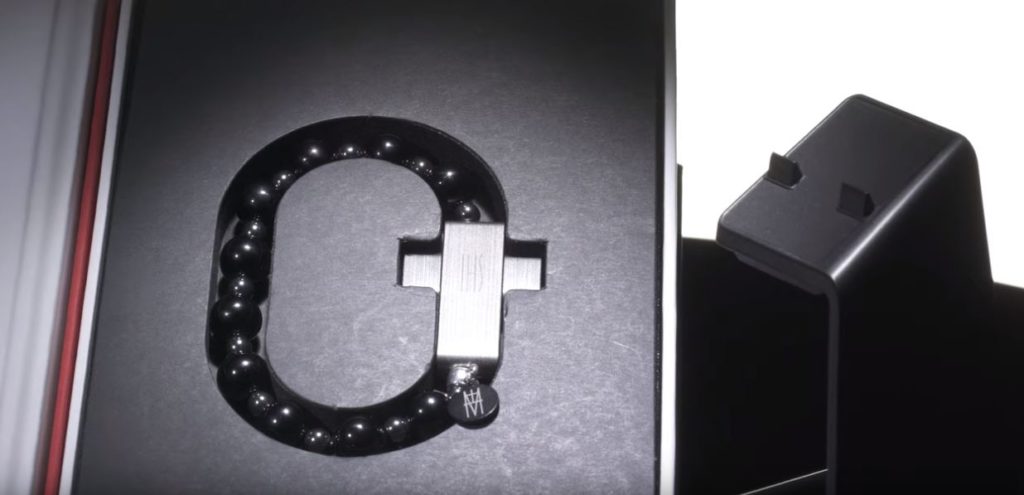

Le chapelet s’appelle le eRosary et il est connecté à une application mobile nommée Click to pray (cliquer pour prier). Il s’active lorsque l’on fait un signe de croix. L’application propose ensuite des contenus personnalisés pour accompagner l’utilisateur dans sa pratique de la religion (images, guide audio, etc).

Proposé à 99 euros, il est uniquement vendu sur le site italien d’Acer et Amazon pour le moment. Le Vatican avait indiqué dans un communiqué du 15 octobre 2019 qu’il était surtout destiné aux jeunes.

Des milliers de personnes utiliseraient déjà l’application, qui fonctionne aussi indépendamment du bracelet. Le pape aurait lui-même un compte dessus…

Une faille importante

Fidus InfoSecurity, une firme spécialisée en sécurité informatique, a indiqué sur Twitter le 17 octobre qu’en « moins de 5 minutes », elle avait trouvé une faille dans l’application d’eRosary. Cette faille serait massive : elle permettrait, selon eux, d’obtenir des mails, numéros de téléphone, taille, poids et d’autres informations personnelles sur les utilisateurs.

Le spécialiste Baptiste Robert (qui se fait appeler Elliot Alderson sur Twitter) est également parvenu à hacker l’application du Vatican. Il a expliqué les avoir contacté et assure que la faille a depuis été résolue. Le service presse de Click and pray a confirmé ceci à Numerama, indiquant que les failles avaient été résolues « en moins de 24 heures ». La faille ne semble pas avoir été exploitée à des fins malveillantes et Click and Pray a remercié ceux qui le lui avaient signalé.

Dans un rapport publié en ligne, Baptiste Robert précisait qu’il avait accès aux informations listées par Fidus mais aussi au genre, à la date d’anniversaire, à la photo de profil ou à la localisation des utilisateurs. Pour y parvenir, il disait que le « seul prérequis » était de connaître l’adresse email de sa victime.

Il indiquait également qu’il était possible de se connecter à son compte sans mot de passe. L’application en effet, requiert un code envoyé par email. Or ce code était accessible très facilement, depuis l’API de l’application.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Marre des réseaux sociaux ? Rejoignez la communauté Numerama sur WhatsApp !